[Mikrobits ETNA] Firewall di OPNsense

Firewall digunakan untuk mengelola traffic data yang melalui atau bahkan menuju ke perangkat Router, biasanya digunakan untuk kebutuhan keamanan jaringan kita. Pada OpnSense semua fitur pemfilteran dan management traffic data digabungkan di menu firewall.

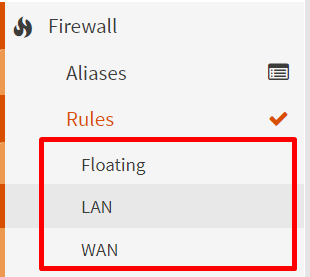

Firewall identik dengan filtering untuk memberikan security pada sebuah jaringan. Cara melakukan filtering pada OPNsense yaitu dengan memberikan aturan-aturan sesuai kebutuhan jaringan yang di inginkan. Aturan-aturan tersebut bisa dibuat pada menu �Rules�.

Firewall identik dengan filtering untuk memberikan security pada sebuah jaringan. Cara melakukan filtering pada OPNsense yaitu dengan memberikan aturan-aturan sesuai kebutuhan jaringan yang di inginkan. Aturan-aturan tersebut bisa dibuat pada menu �Rules�.

Rules memiliki 3 table yaitu Floating, LAN, dan WAN. Pembagian Tabel tersebut berdasarkan interface yang menjadi input traffic data.

1. Floating

Pada tabel Floating dapat digunakan untuk menentukan aturan-aturan yang bisa di terapkan pada traffic yang masuk melalui interface LAN dan WAN. Contoh kita ingin melakukan filtering supaya mesin firewall kita bisa di ping (icmp) melalui interface WAN maupun LAN

2. LAN

Pada tabel LAN dapat digunakan untuk menentukan aturan-aturan yang bisa di terapkan pada traffic yang masuk melalui interface LAN. Secara default jika kita sudah melakukan konfigurasi OPNsense untuk mendistribusikan internet, akan ada 2 rule yang terpasang secara otomatis dengan action Pass untuk melewatkan traffic data dari LAN menuju ke WAN (internet). Rule tersebut bisa diedit dan disesuaikan dengan kebutuhan jaringan kita.

3. WAN

Pada tabel WAN dapat digunakan untuk menentukan aturan-aturan yang bisa di terapkan pada traffic yang masuk melalui interface WAN. Sebelum kita membuat rule di WAN, mesin OPNsense kita tidak akan bisa di remote maupun di ping melalui jaringan WAN. Jika Anda ingin melakukan remote melalui interface WAN, harus membuat rule dengan action pass destination di port HTTP dari mesin firewall kita.

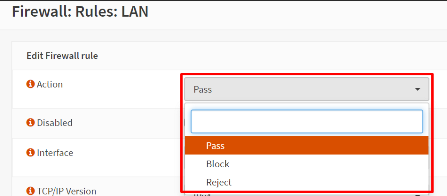

Ada 3 action yang bisa dimanfaatkan yaitu block, reject, dan pass.

1. Block

Menolak paket secara diam-diam

2. Reject

Menolak paket dengan memberitahukan kepada pengirim pesan penolakan(TCP RST atau ICMP)

3. Pass

Melewatkan/menerima paket dan tidak dilanjutkan pada aturan dibawahnya

1. Floating

Pada tabel Floating dapat digunakan untuk menentukan aturan-aturan yang bisa di terapkan pada traffic yang masuk melalui interface LAN dan WAN. Contoh kita ingin melakukan filtering supaya mesin firewall kita bisa di ping (icmp) melalui interface WAN maupun LAN

2. LAN

Pada tabel LAN dapat digunakan untuk menentukan aturan-aturan yang bisa di terapkan pada traffic yang masuk melalui interface LAN. Secara default jika kita sudah melakukan konfigurasi OPNsense untuk mendistribusikan internet, akan ada 2 rule yang terpasang secara otomatis dengan action Pass untuk melewatkan traffic data dari LAN menuju ke WAN (internet). Rule tersebut bisa diedit dan disesuaikan dengan kebutuhan jaringan kita.

3. WAN

Pada tabel WAN dapat digunakan untuk menentukan aturan-aturan yang bisa di terapkan pada traffic yang masuk melalui interface WAN. Sebelum kita membuat rule di WAN, mesin OPNsense kita tidak akan bisa di remote maupun di ping melalui jaringan WAN. Jika Anda ingin melakukan remote melalui interface WAN, harus membuat rule dengan action pass destination di port HTTP dari mesin firewall kita.

Ada 3 action yang bisa dimanfaatkan yaitu block, reject, dan pass.

1. Block

Menolak paket secara diam-diam

2. Reject

Menolak paket dengan memberitahukan kepada pengirim pesan penolakan(TCP RST atau ICMP)

3. Pass

Melewatkan/menerima paket dan tidak dilanjutkan pada aturan dibawahnya

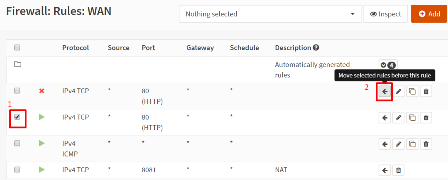

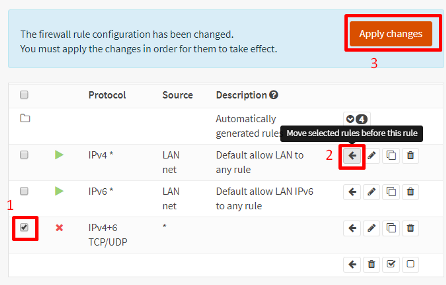

Pembacaan Aturan pada rules firewall ini berurutan, jika ingin memindahkan sebuah rule bisa kita pilih(centang) rule yang akan di pindah kemudian klik tanda anak panah pada rule dimana Anda ingin menaruh rule yang anda pilih tadi di atasnya.

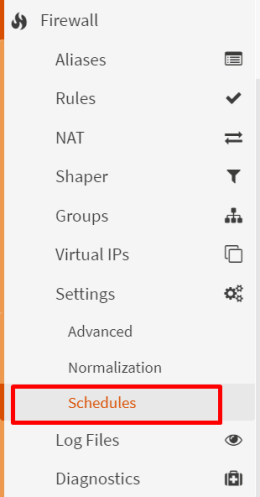

Firewall Rules bisa juga di kombinasikan dengan Aliases dan schedule.

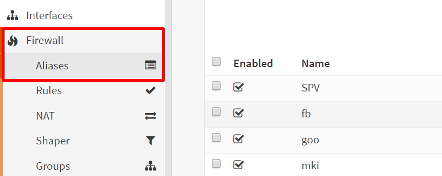

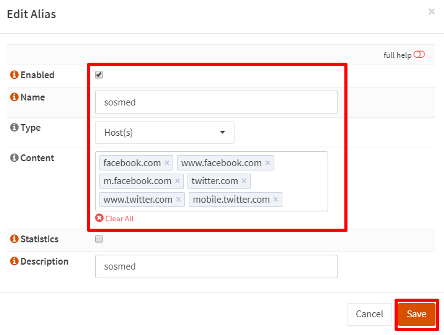

Aliases

Fitur Aliases ini digunakan untuk mengelompokkan network, host, atau port yang nantinya dapat digunakan dalam membuat aturan firewall. Fitur ini juga dapat melakukan resolve nama domain, jika kita tidak hafal atau memiliki ip address dari sebuah website tertentu.

Aliases

Fitur Aliases ini digunakan untuk mengelompokkan network, host, atau port yang nantinya dapat digunakan dalam membuat aturan firewall. Fitur ini juga dapat melakukan resolve nama domain, jika kita tidak hafal atau memiliki ip address dari sebuah website tertentu.

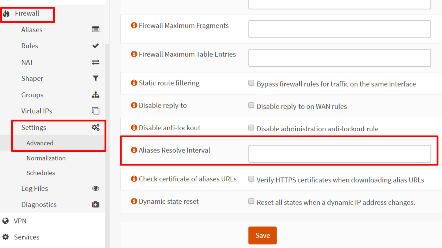

Untuk pengaturan interval Aliase resolve domain ada pada menu Firewall >> setting >> advanced �Aliases Resolve Interval� . Jika di biarkan kosong atau default resolve akan di lakukan setiap 300 detik. Pengisian parameter ini satuan nya adalah detik.

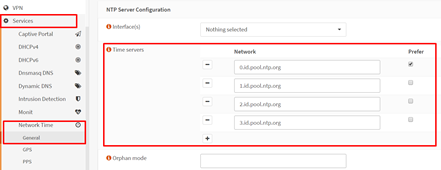

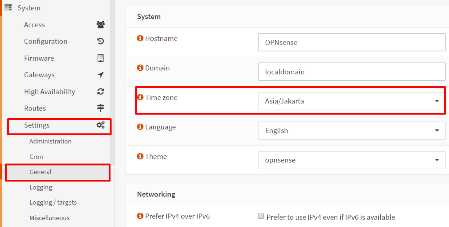

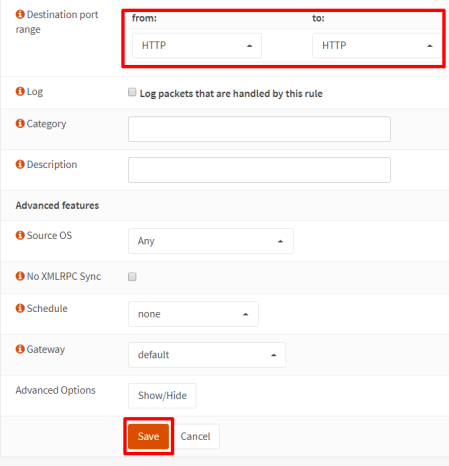

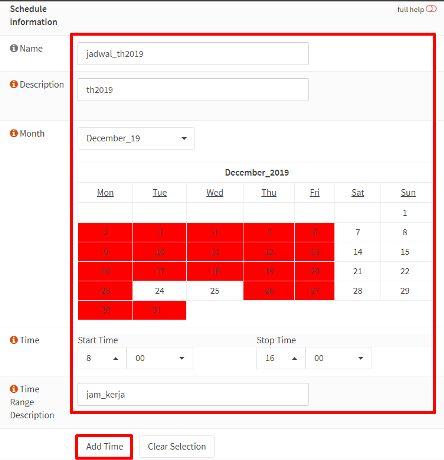

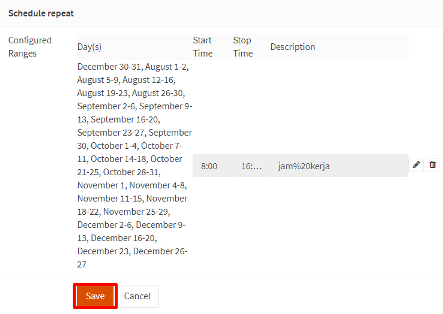

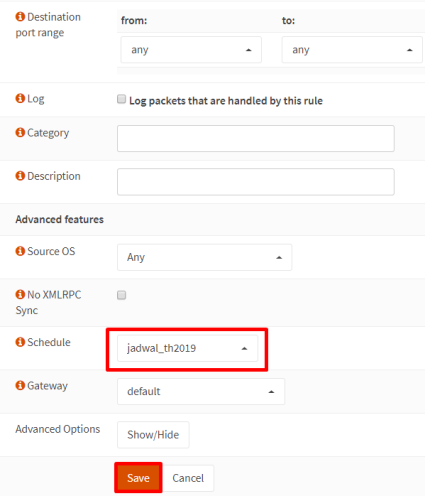

Schedule

Penjadwalan sebuah Firewall rules bisa juga dilakukan dengan mengkombinasikan rules dengan schedule. Pastikan terlebih dahulu NTP pada OPN sense sudah di aktifkan dan menggunakan Timezone yang benar sesuai waktu dimana kita tinggal. Pada menu ini kita bisa membuat penjadwalan berdasarkan tanggal dan waktu untuk di kombinasikan dengan Firewall rules.

Penjadwalan sebuah Firewall rules bisa juga dilakukan dengan mengkombinasikan rules dengan schedule. Pastikan terlebih dahulu NTP pada OPN sense sudah di aktifkan dan menggunakan Timezone yang benar sesuai waktu dimana kita tinggal. Pada menu ini kita bisa membuat penjadwalan berdasarkan tanggal dan waktu untuk di kombinasikan dengan Firewall rules.

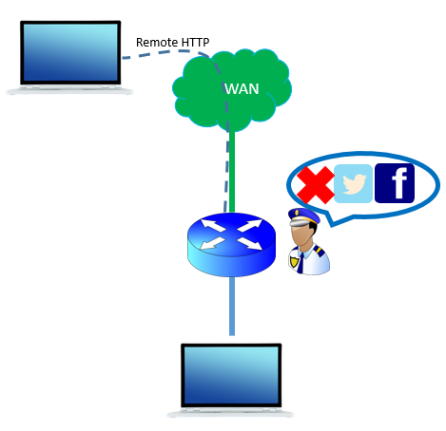

Implentasi Firewall Rules pada OPNsense

Kasus pertama pada topologi diatas adalah supaya mesin OPNsense bisa di remote dari jaringan WAN. Kasus kedua pada jaringan LAN tidak boleh mengakses social media(facebook dan twitter) pada jam kerja.

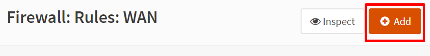

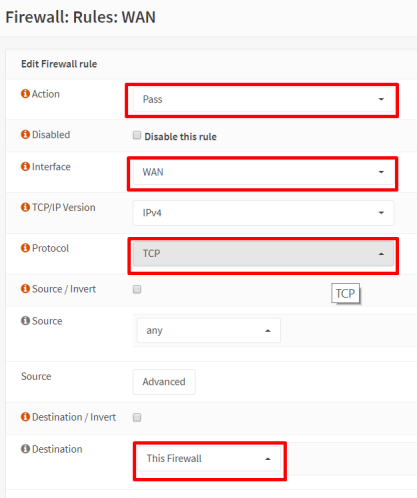

1. Konfigurasi di tabel WAN

Untuk membuat konfigurasi rules pada tabel WAN klik add, pastikan interface adalah WAN. Cara remote OPNsense menggunakan protocol TCP , action pilih pass untuk melewatkan traffic dan destination pilih this firewall dengan destination port HTTP(80).

1. Konfigurasi di tabel WAN

Untuk membuat konfigurasi rules pada tabel WAN klik add, pastikan interface adalah WAN. Cara remote OPNsense menggunakan protocol TCP , action pilih pass untuk melewatkan traffic dan destination pilih this firewall dengan destination port HTTP(80).

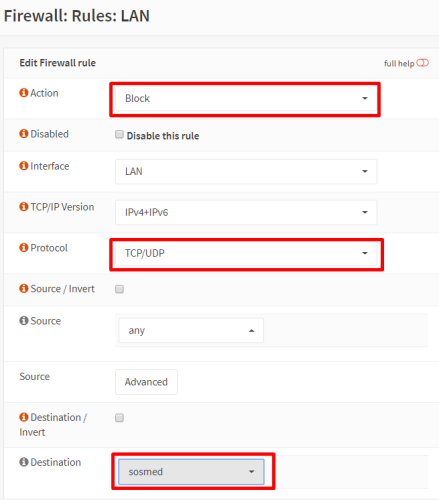

2. LAN tidak boleh akses SOSMED pada jam kerja

Pastikan NTP sudah benar dan time zone sudah sesuai. Kemudian buat terlebih dahulu jam kerja, Contoh hari kerja adalah hari senin sampai jum�at waktu dari jam 8:00 sampai 16:00. Pada OPNsense ini bisa juga pilih tanggal jadi jika tanggal tersebut Libur bisa tidak di pilih.

Pastikan NTP sudah benar dan time zone sudah sesuai. Kemudian buat terlebih dahulu jam kerja, Contoh hari kerja adalah hari senin sampai jum�at waktu dari jam 8:00 sampai 16:00. Pada OPNsense ini bisa juga pilih tanggal jadi jika tanggal tersebut Libur bisa tidak di pilih.

Untuk mengelompokkan IP address dari sosmed(facebook dan twitter) bisa memanfaatkan Aliases. Kita buat kelompok sosmed kemudian pilih host tuliskan alamat domain nya fb dan twiiter misalnya. Jika sudah di save jangan lupa di Apply.

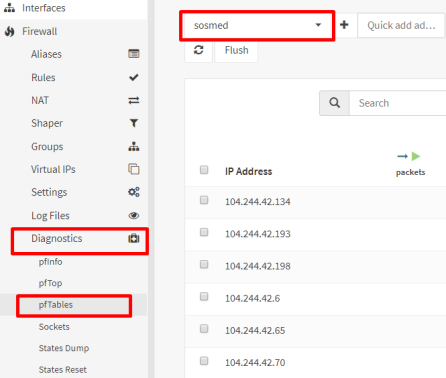

Seletah Aliase tersimpan untuk mendapatkan resolve dari alamat domain yang kita tentukan, kita masuk ke menu Diagnostics >> pfTables, kemudian cari aliase dengan nama yang kita tentukan �sosmed�

Setelah persiapan pembuatan schedule dan alias sudah selesai. Selanjutnya adalah pembuatan Firewall Rules pada table LAN. Untuk tujuan dari rule LAN ini supaya jaringan LAN tidak bisa browsing ke arah sosial media pada saat jam kerja dan hari kerja.

Jangan lupa karena Rules dibaca secara berurutan, letakkan rule yang baru kita buat di urutan teratas.

Sumber: https://citraweb.com